Estafas telefónicas: la principal vulnerabilidad es lo que publicamos en redes sociales

Durante el último tiempo se han sucedido en diferentes localidades de la región y de Santa Fe delitos que se generan a través desde nuestro propio accionar, ya que los delincuentes utilizan todo tipo de métodos para obtener datos que en ocasiones ni siquiera sabemos que accedimos a brindárselos.

La conectividad y la masiva utilización de dispositivos, plataformas o redes sociales muchas veces son las que allanan el camino de estos ciberdelicuentes.

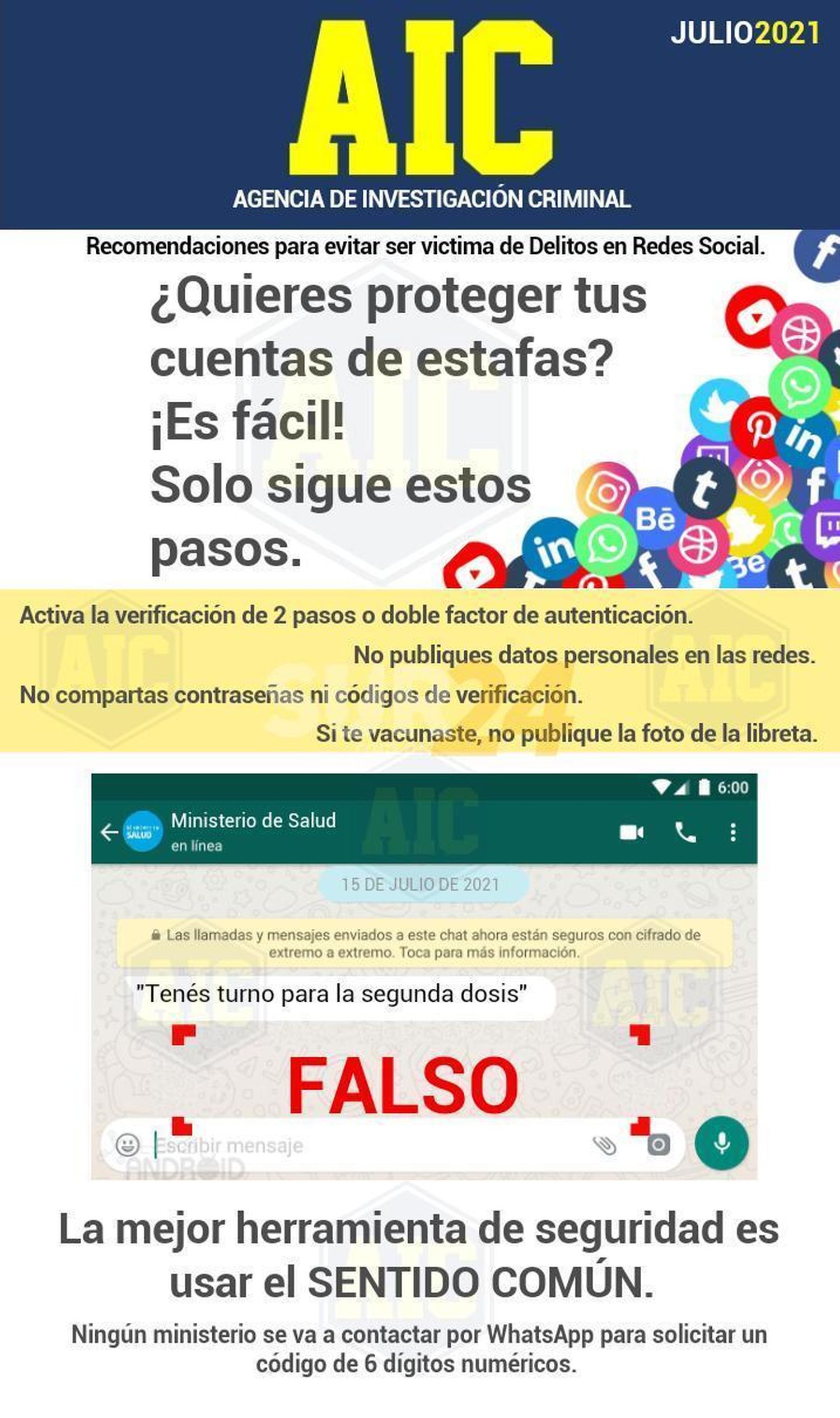

“La mejor barrera para evitarlos es el sentido común, porque no importa el antivirus o protección que tengamos, ya que este tipo de delincuentes no hackean sistemas, sino que hackean nuestras mentes”, expresó el analista e investigador de la AIC, Rodrigo Álvarez al ser consultado por Sur 24, por el último delito digital que comenzó a hacerse público que es el de suplantación de identidad a través de un mensaje o llamada telefónica haciéndonos creer que nos otorgan el turno para la segunda dosis de la vacuna anticovid.

“La mejor barrera para evitarlos es el sentido común, porque no importa el antivirus o protección que tengamos, ya que este tipo de delincuentes no hackean sistemas, sino que hackean nuestras mentes”, expresó el analista e investigador de la AIC, Rodrigo Álvarez al ser consultado por Sur 24, por el último delito digital que comenzó a hacerse público que es el de suplantación de identidad a través de un mensaje o llamada telefónica haciéndonos creer que nos otorgan el turno para la segunda dosis de la vacuna anticovid.

Cómo actúan

“Este tipo de delincuentes están interesados en números de tarjetas de créditos, contraseñas, usuarios que después usan en bancos por ejemplo y esto se obtiene siempre con el acceso que le damos cada uno de nosotros”, inició el especialista en delitos informáticos.

“Ellos buscan también acceder a teléfonos o PC con algún virus o software que pueda llegar a obtener la información que requieren. Estos software maliciosos no suelen ser muy sofisticados, pero para el usuario común no son fáciles de detectar y las maniobras que por lo general usan son obligar a la víctima a ejecutar alguna acción” que en la mayoría de los casos es hacer ‘click’ en algún enlace, realizar o atender una llamada o ir hasta un cajero “siempre suponiendo una situación de emergencia”.

“Y es ahí donde entra la maniobra de la ingeniería social, es decir el pretexto, la promesa, la simulación, advertencia o amenaza que hace que dejemos de pensar racionalmente y demos ese paso fatal de hacer ‘click’ o atender o llamar a un determinado lugar y ahí ellos logran, jugando con la emoción o la desesperación, que demos esos datos”, graficó Álvarez quien señaló que es común que cuando el damnificado hace la denuncia no esté enterado de que realizó determinada maniobra para terminar siendo estafado.

El delito es la estafa

“En el 95 por ciento de los casos de los ciberdelitos se utiliza la ingeniería social, porque nos solicitan datos que nosotros damos en forma voluntaria o no estamos sabiendo que se los estamos dando. Nos sacan la información y después realizan la estafa, que es ahí cuando se completa el delito”, especificaba ya que el hecho de suplantar la identidad de alguien o sacar información no es un delito que tenga pena, pero sí lo es la estafa posterior que realizan.

Falsos turnos para la vacuna

A nivel provincial se han generado este tipo de delitos con el supuesto otorgamiento de un turno para la vacunación anticovid; en esta etapa ya los malhechores actúan sobre la segunda dosis, y la pregunta es cómo consiguen la información.

“Justo coincide que ya la mayoría tenemos la primera dosis colocada y no es casualidad generalmente que estos datos lo sepan, porque como usuarios muchas veces brindamos esa información a través de las redes sociales. Hice una pequeña investigación para ver cómo se comporta el usuario en las redes y es impresionante la cantidad de personas que comparten la foto del carné de vacunación, desde el más común hasta el más famoso”, detallaba e indicaba el riesgo de esta actitud al hacerla pública: cada libreta tiene nuestro nombre, número de DNI, la fecha que nos colocamos la dosis, el profesional que lo hizo, el tipo de vacuna y en algunos casos en centro de vacunación al que acudimos.

“Toda esa información le sirve al ciberdelincuente para realizar este tipo de estafas porque están todo el día pensando en esto y en cómo obtener datos para luego realizar sus maniobras”, relató el investigador de la AIC.

Asimismo advirtió que también puede que accedan a los padrones oficiales para obtener los datos, “pero como no son públicos, pueden llegar a su objetivo teniendo una lista de números de documentos y al ingresarlos a la página de Santa Fe o Nación pueden llegar a obtener también esa información. Después lo que resta es conseguir el números de teléfono que los pueden encontrar por las redes sociales a través de perfiles falsos de centros de vacunación”.

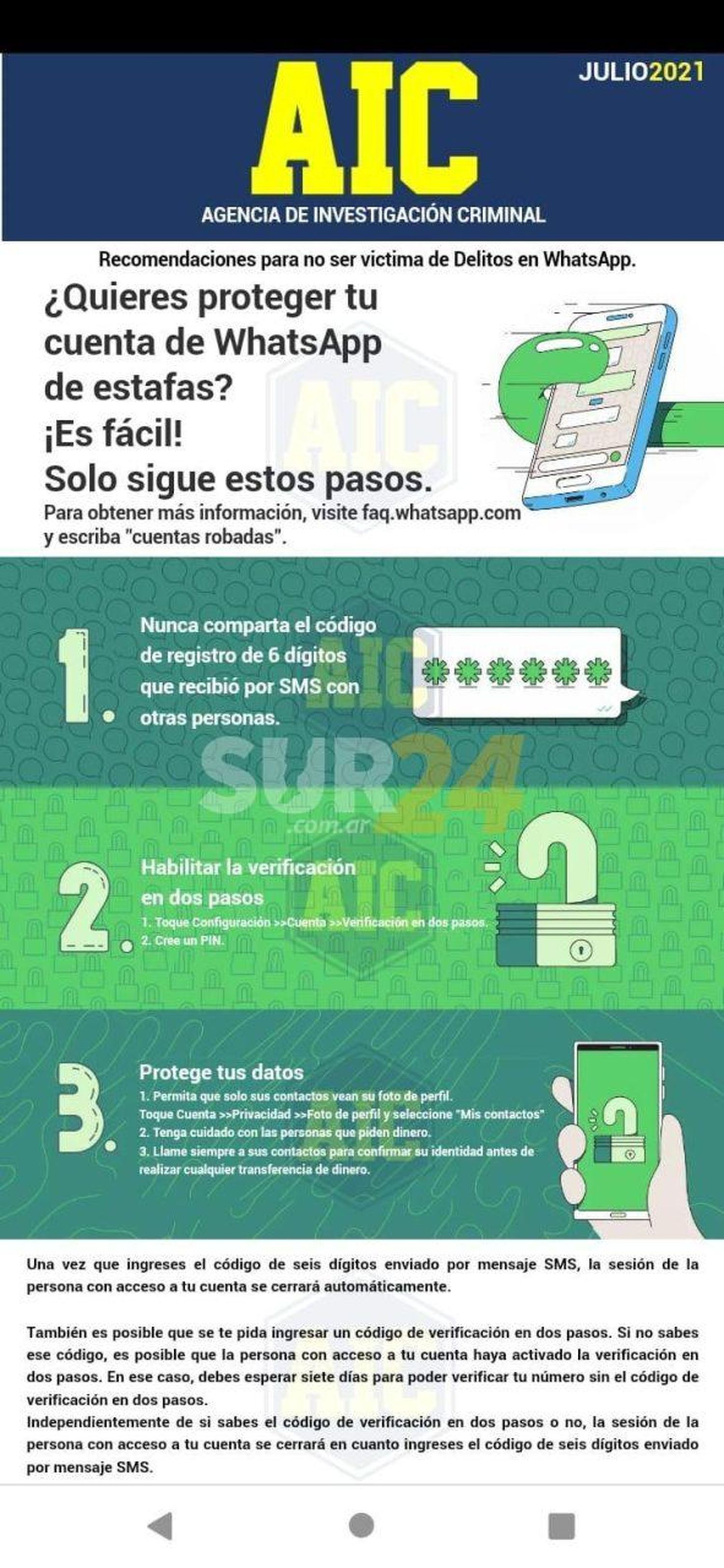

La estafa en sí comienza a través del mensaje: “Nos dan un enlace -código de verificación de WhatsApp- que es el que se utiliza para migrar tu cuenta a otro dispositivo. Con ese código se manda un mensaje de verificación a través de un SMS para validar la cuenta con la línea telefónica y ese el número de seis dígitos que nos solicita el ciberdelincuente, que tras cargarlo en un teléfono con el número de la víctima insertado se migra nuestra cuenta y perdemos acceso a WhatsApp”, e indicaba Álvarez que a partir de ahí se da la usurpación de identidad, ya que el delincuente tiene acceso a todos nuestros contactos y así realizar todo tipo de estafas.

Otra forma de obtener nuestra cuenta de WhatsApp es accediendo a nuestro correo de Gmail, que al estar vinculado a nuestro número (en sistemas operativos Android) pueden llegar a nuestros contactos solo averiguando nuestra contraseña de mail, que en general con un trabajo logístico pueden adivinarla.

¿Las cárceles son el epicentro?

Consultado sobre el origen de estos delitos, y si en realidad surgen desde los penales, el especialista informático que también capacita al poder judicial en estos temas, dijo que muchas comunicaciones según sus investigaciones “se siguen realizando desde la cárceles, el problema está en poder determinar desde qué dispositivo, porque se puede llegar a saber desde dónde lo hacen pero nos faltan encontrar los individuos y para eso necesitamos una dirección IP que le otorga la empresa proveedora de internet a cada número y si ellos tienen acceso a través de datos móviles es muy complicado saber la IP y si es por WiFi, que no deberían tenerlo disponible, cambia”.

Respecto a los resultados de las investigaciones, Álvarez apuntó que “dan buenos resultados, quizás falten herramientas, pero con el conocimiento que tenemos desde el Departamento de Cibercrimen se puede investigar bien”.

Y dijo que a pesar de no tener estadísticas de las estafas (informáticas o telefónicas) que hay en la provincia y las que pudieron ser resueltas, se ha trabajado positivamente, pero advirtió la necesidad de que el damnificado haga la denuncia, porque de no haberla “no podemos actuar”.